「うちの規模で狙われるわけがない」——その思い込みが最大の盲点です。 取引先から「御社サイトを経由してマルウェアが届いた」と指摘されて初めて、自社サイトが数ヶ月前から踏み台にされていたと知る。中小企業でこうした事態が増えているのは、大企業と比べてホームページの管理が手薄になりやすいからです。

2026年に改訂された中小企業向け情報セキュリティ対策ガイドラインでは、ホームページの運用管理が「できれば対応を」から「実施すべき対策」へ明確に格上げされました。

この記事を読めば、2026年版ガイドラインで変わったポイントと、自社ホームページで今すぐ確認すべき5つの対策事項が具体的にわかります。

2026年版ガイドラインで何が変わったのか

改訂の直接的な引き金は「サプライチェーン攻撃」の急増

2023年から2025年にかけて、国内で相次いだサイバーインシデントの多くに共通するパターンがありました。大手企業を直接狙うのではなく、セキュリティが手薄な中小の取引先を足がかりにする手口です。「サプライチェーン攻撃」と呼ばれるこの手法が定着したことで、中小企業のセキュリティ対策は自社だけの問題ではなくなりました。

2026年版ガイドラインの改訂はこの流れを受けたもので、特にホームページに関わる3点が大きく変わっています。

- ホームページの脆弱性管理が「任意」から「推奨事項」へ格上げ

- CMSのバージョン管理(WordPressなど)が具体的な対策例として初めて明記

- SSL/TLS設定の定期確認が新規追加

「ホームページを放置しているだけでリスクになる」という視点が、今改訂で初めて明文化されました。

「古いWordPressサイト」が狙われやすい理由

攻撃者は手作業で標的を探しません。脆弱なサイトを自動スキャンするツールを使い、古いバージョンのWordPressや放置されたプラグイン、デフォルトのログインURL(/wp-admin)を一括で検出します。これらは攻撃ツールが「目印」として認識する典型的なシグナルです。

侵入後の流れは決まっています。脆弱なプラグインを経由して管理権限を奪い、サイトの見た目を変えずに悪意あるコードを埋め込む。訪問者のブラウザへのマルウェア配布や、フィッシングページへの転送が静かに行われます。被害に気づくまでの時間が長いほど、取引先や顧客への影響も広がります。

ダッシュボードの「更新が必要なプラグインが〇個あります」という通知を見て見ぬふりしてきた——そのツケが、ある日突然表面化するのがこの問題の怖さです。

sitedocへのご相談の中でも、「数年前に業者に作ってもらってから誰も触っていない」というケースが最も脆弱な状態にあります。「作りっぱなし」が最大のリスク要因です。

今すぐ確認すべき5つの対策——2026年版ガイドラインの「推奨事項」を実務に落とす

対策① SSL証明書の状態を確認する

ブラウザのアドレスバーを見てください。URLの先頭が「https://」になっており、鍵アイコンが表示されていれば問題ありません。「保護されていません」「安全ではありません」という表示がある場合、訪問者は警告画面を見てサイトを離脱します。

SSL証明書には有効期限があります。多くの証明書は1〜2年ごとに更新が必要で、更新を忘れると突然「安全でないサイト」に変わります。更新のタイミングを誰も把握していない、というケースが中小企業では珍しくありません。

確認方法:ブラウザでサイトを開き、アドレスバーの表示を確認する。不安な場合はサーバー会社の管理画面で証明書の有効期限を調べる。

対策② CMSとプラグインのバージョンを最新にする

WordPressのコアバージョン・テーマ・プラグインのいずれかが古いままの状態は、公開済みの脆弱性を放置しているのと同じです。「プラグインを更新したらサイトが壊れないか不安」という理由で更新を止めているケースが多いですが、更新しないリスクの方がはるかに大きい。

特に注意が必要なのは、「何のために入れたか覚えていないプラグイン」が残っているケースです。使っていないプラグインは削除するのが原則です。

確認方法:WordPressダッシュボードの「更新」メニューを開く。更新可能な件数が多いほど、リスクが積み上がっています。

対策③ 不要なアカウントとファイルを整理する

退職した担当者のアカウントや、制作時だけ使った一時ファイルがそのまま残っているサイトは少なくありません。これらは攻撃の侵入口として悪用されます。アカウントの棚卸しとファイルの整理は、費用をかけずに今日からできる対策です。

確認方法:WordPressなら「ユーザー」メニューから登録アカウントの一覧を確認する。現在の担当者以外のアカウントは権限を下げるか削除する。

対策④ バックアップの存在と取得日を把握する

改ざんや障害が起きたとき、復旧の速さを決めるのはバックアップです。サーバー会社が自動バックアップを提供していても、「どこに」「いつ分が」「どうやって戻すか」を誰も知らない状態では意味がありません。

確認方法:契約サーバーの管理画面でバックアップの設定とスケジュールを確認する。最新バックアップの日時が1週間以上前の場合は頻度の見直しを検討する。

対策⑤ お問い合わせフォームのスパム対策を確認する

フォームへの不正送信は、サーバー負荷の増大やメールのブラックリスト登録につながります。reCAPTCHAの導入、またはフォームプラグインのアップデートで対処できるケースがほとんどです。

「問い合わせが来ていないと思ったら、スパムフィルタに引っかかっていた」という事態は、フォームの不正利用が原因で起きることもあります。

これら5項目は、いずれも「知識のある人が確認しないと状態がわからない」内容です。 sitedocでは現状診断から各対策の実施まで一括でお受けしています。「何が問題なのか自分では判断できない」という段階からのご相談も歓迎しています。

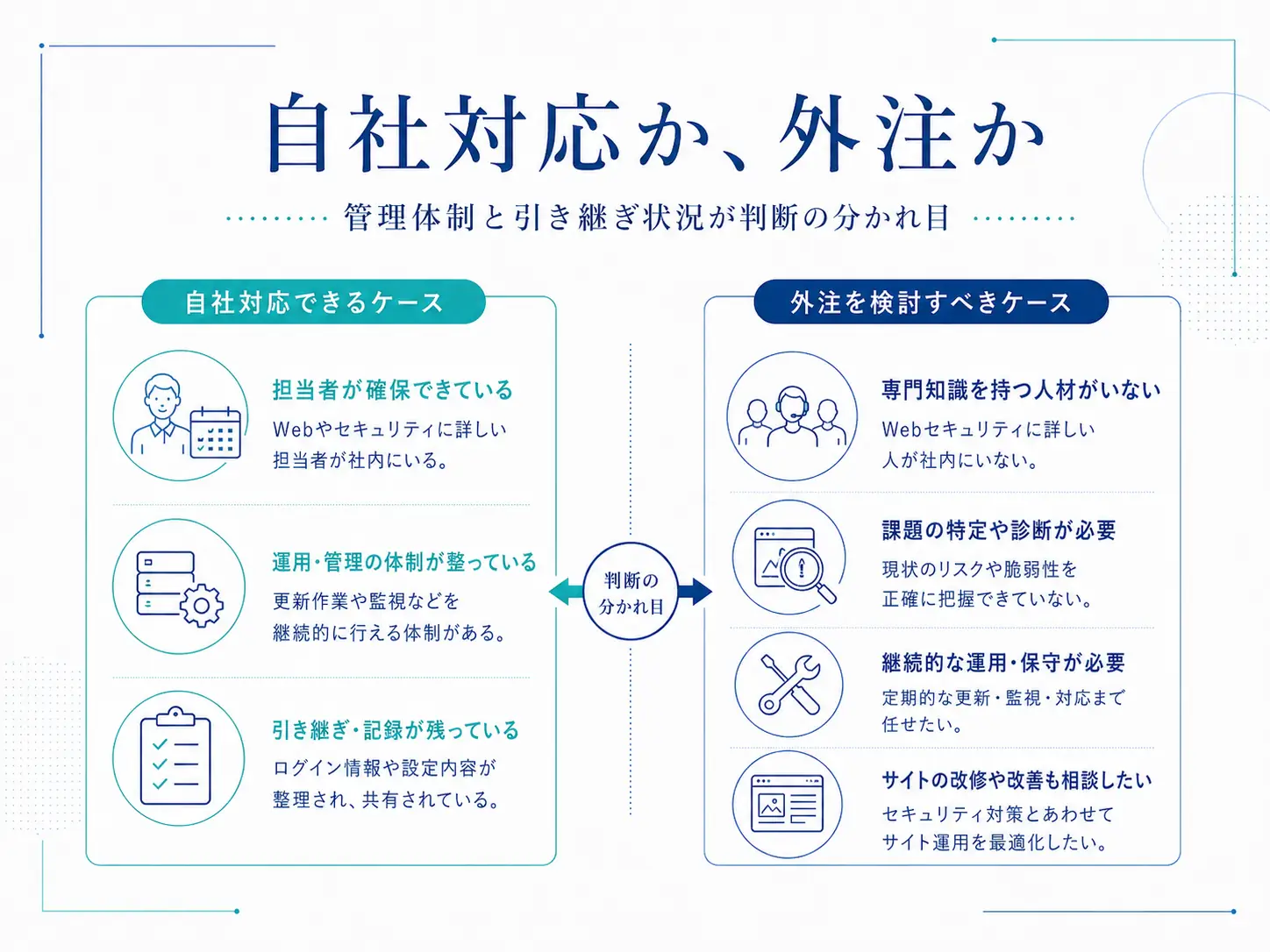

自社で対応できるか、外注すべきか

自社対応が現実的な条件

WordPressの管理に慣れたIT担当者が常駐しており、月1回以上の定期確認ができている。サーバー会社との契約内容と更新スケジュールを把握している。この2点が揃っていれば、日常的なメンテナンスは自社で回せます。

外注を検討すべき状況

制作を依頼した業者がすでになく、管理画面のID・パスワードも不明。担当者が交代するたびに引き継ぎが雑になり、今では誰も全体を把握していない——こうした状況では、自社対応は難しいのが実情です。

Web制作会社に相談しても「うちが作ったものではないので対応できません」と断られるケースがあります。特に、他社制作のWordPressサイトの引き取りを嫌がる制作会社は多い。

sitedocが「修正・改善に特化」しているのはこのためです。誰が作ったサイトであっても、現状の整理と必要な対応を引き受けることが私たちの専門領域です。

よくある質問

Q1. WordPressを使っていないHTMLサイトも対策が必要ですか?

はい。CMSを使っていなくても、サーバー設定やSSL証明書の管理は必要です。「静的サイトだから安全」は誤解です。

Q2. セキュリティ対策にどれくらいの費用がかかりますか?

現状診断とSSL確認・プラグイン更新・アカウント整理といった基本対策であれば、数万円台から対応可能なケースが多いです。まず診断だけ依頼するという形も可能です。

Q3. ガイドラインを守らないと罰則がありますか?

現時点で罰則規定はありません。ただし、インシデント発生時に「対策を取っていなかった」という事実は、取引先への説明や場合によっては行政指導の文脈で問われる可能性があります。

まとめ

2026年版の情報セキュリティ対策ガイドラインが中小企業に求めているのは、難しい技術ではありません。SSL・CMS更新・バックアップという基本的な管理を「やっている状態」にしておくことです。放置しているホームページは、気づかないうちに取引先へのリスクになっています。次の一手は、現状の確認です。

ご相談はsitedocへ

自社サイトのセキュリティ状態が気になるものの、「何が問題なのかもわからない」という方がほとんどです。

まずはsitedocへご相談ください。修正・改善に特化したサービスなので、他社制作のサイトや引き継ぎが不完全な状態からでも対応できます。